IPv6 kullanılamıyor gönderisinden tartışılmaya devam ediliyor:

İlgili konuda yorum yazamadığım için bu şekilde ayrı bir konu açıp hem @FireKzH ye hem de diğer TurkNet’lilere böyle bir rehber hazırlamak istedim. Bu konuda OpenWRT 22 üzerinde NAT66 konfigürasyonu anlatılmaktadır.

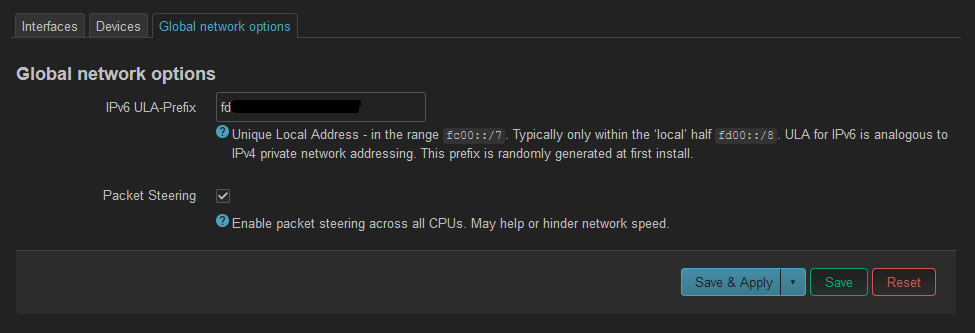

- ULA Belirleme

Öncelikle Network->Interfaces bölümünden Global network options kısmına gelip bir ULA Prefix belirlemeniz gerekiyor. Bu, IPv4’teki 192.168.1.0/24 gibi düşünülebilir; ben fd::/8 subneti içerisinde kalmayı tercih ediyorum. Buraya girdiğiniz değer cihazlarınızın alacağı IPv6 adresinin network bölümünün (yani ilk 64 bitinin) bir kısmını oluşturacak. fd00:abcd:abcd/48 vs yazabilirsiniz, burası tamamen keyfinize kalmış. 48 bit ULA Prefix tercih etmenizi öneririm, çünkü daha sonrasında subnetting yapmanız kolay olur, birazdan bahsedeceğim.

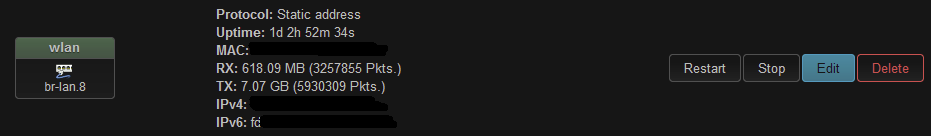

- Arayüz IPv6 ayarları

Daha sonra Interfaces kısmına geçiyoruz aynı bölümdeki. IPv6 almasını istediğimiz cihazların bağlandığı arayüzü seçip Edit butonuna tıklıyoruz.

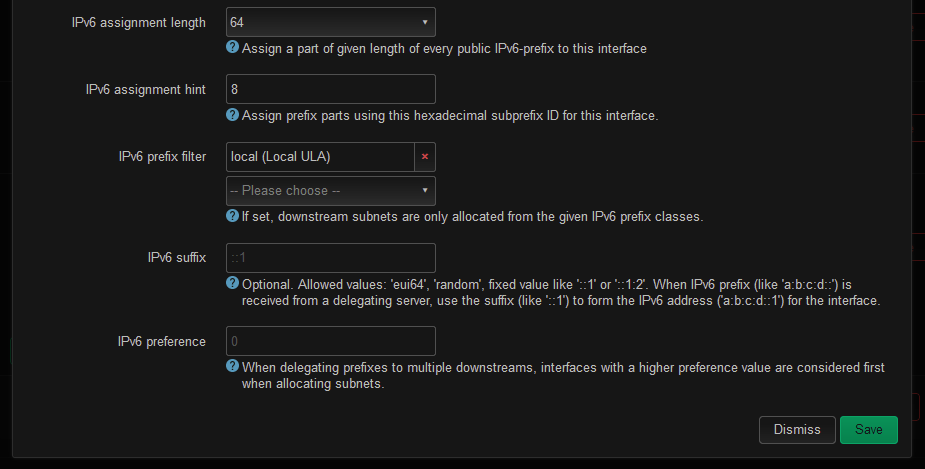

Buradan Advanced Settings kısmına geçiyoruz. Assignment length’i 64 olarak ayarlıyoruz. Assignment hint olarak 0-9 ve a-f aralığında istediğiniz karakteri girebilirsiniz (tek hane girmek zorunda da değilsiniz fakat kolaylık açısından tek hane tercih etmeniz daha iyi olur). Örnekte ben wifi üzerinden bağlanan cihazları tanıyabilmek için 8’i seçtim. Bu, 192.168.x.y’deki x gibi düşünülebilir. Örnekte fdxx:x:x:assignment_hint::/64 subnetini atıyoruz cihazlarımıza. Prefix filter olarak da local ULA seçiyoruz. Bu arayüze bağlanan cihazlarımız sadece bizim ayarladığımız IPv6 adres bloğundan ip alır hale gelecek böylece. Suffix ayarı da routerımızın alacağı ip adresini ayarlamamızı sağlıyor, 192.168.1.x’teki x olarak düşünebiliriz. Varsayılan ayarında bırakırsanız 1’i alacaktır.

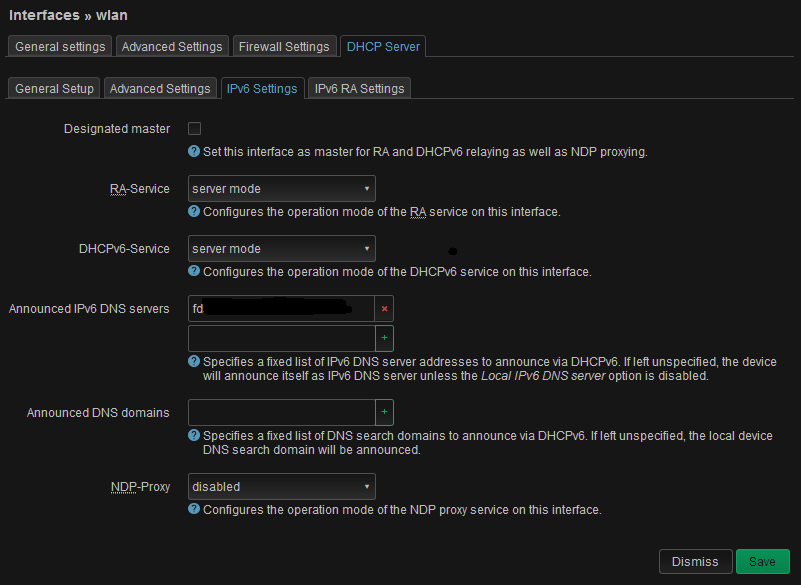

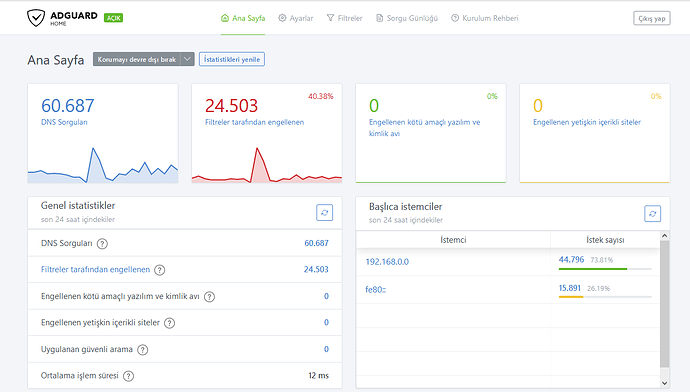

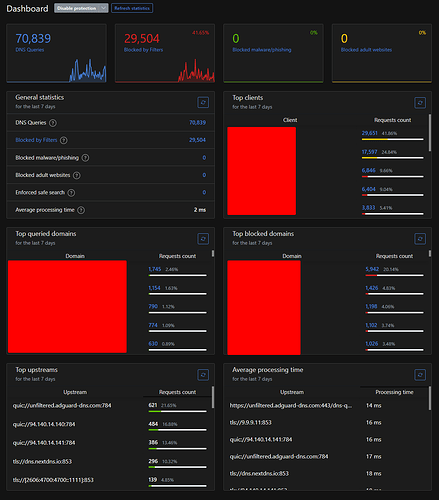

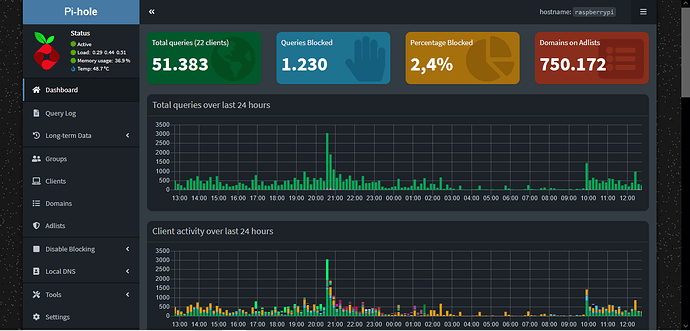

Yine aynı pencerede DHCP Server kısmına geçip IPv6 Settings bölümüne geliyoruz. RA-Service ve DHCPv6-Service için server mode’u seçiyoruz. Eğer benim gibi pi-hole veya başka bir DNS tercih ediyorsanız, onun adresini de ayrıca Announced IPv6 DNS servers kısmına girebilirsiniz. Eğer harici bir DNS adresi girmeyecekseniz, Local IPv6 DNS Server seçeneğinin tikini kaldırmayın (örnekte harici bir adres girdiğim için bu seçenek gözükmüyor).

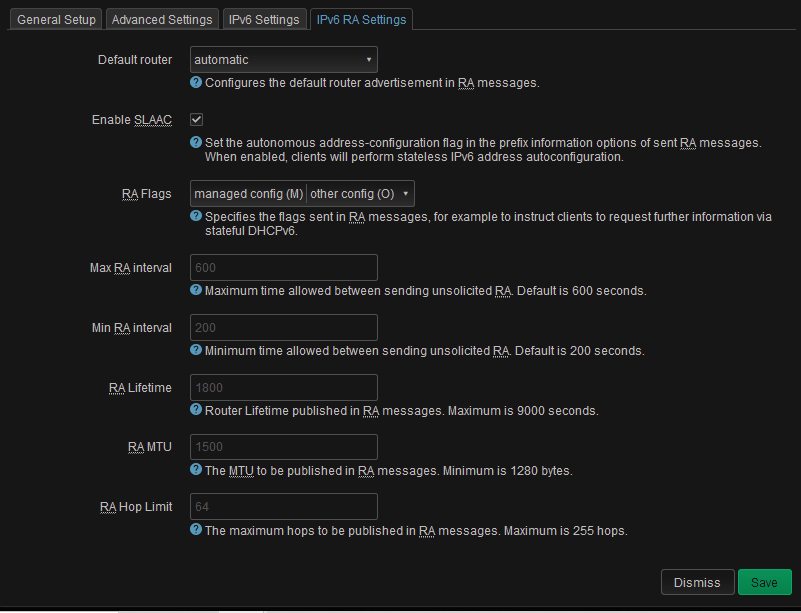

Daha sonra eğer Android cihazlar gibi sadece SLAAC destekleyen cihazlar kullanıyorsak IPv6 RA Settings bölümüne geçip Enable SLAAC için tik atıyoruz. Bu sayede Android cihazlarımız da IPv6 adresi alabilecek hale gelecekler. RA Flags kısmını da örnekteki gibi yapabilirsiniz.

Burayı kaydedip uyguluyoruz. Daha sonra da bu arayüze bağlı cihazların (mesela benim örneğimde wifi ağına bağlı cihazların) ağ bağlantılarını kesip tekrar bağlanmalarını sağlıyoruz ki yeniden IP adresi alsınlar ve ayarlarımız tamamen uygulansın.

- Firewall maskeleme ayarı

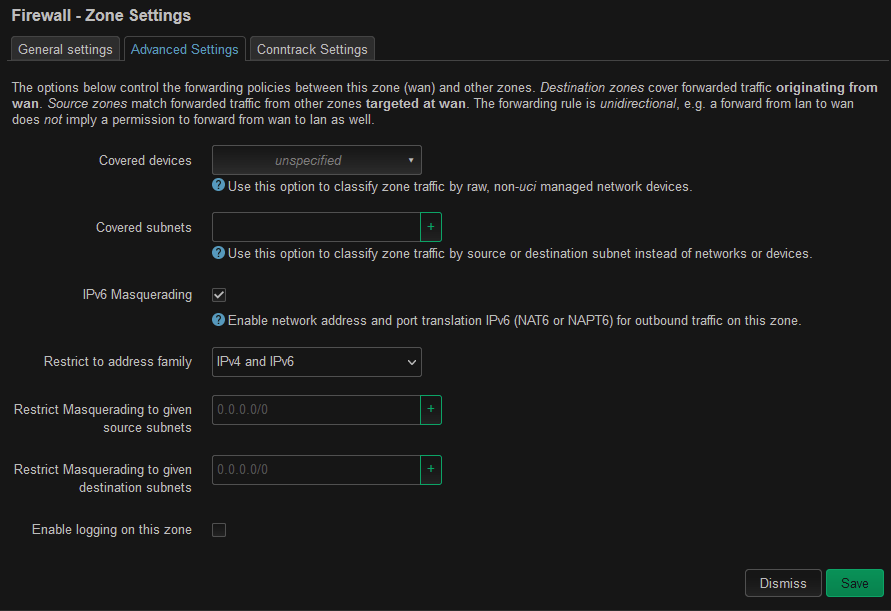

Son adım olarak da Network->Firewall bölümüne gelip PPPoE arayüzümüzün bağlı olduğu firewall zone’a gelip Edit butonuna tıklıyoruz.

Burada tek yapmamız gereken Advanced Settings kısmına geçip IPv6 Masquerading seçeneğini tiklemek. Ayarlarımızın kaydedip uyguladığımızda, routerımız PPPoE arayüzünden giden tüm bağlantıları kendi IPv6 adresi ile maskeleyecek. Yani tüm cihazlarımız kendi lokal IPv6 adreslerini kullanarak routerın IPv6 adresi üzerinden internete çıkacaklar. Tıpkı IPv4 kullanırken yaptığımız gibi.

Takıldığınız herhangi bir adım olursa lütfen sormaktan çekinmeyin, hep birlikte çözmeye çalışırız.