Keenetic yönlendiricilerinin kullanıcıları, çoğunlukla Rusya’da, hassas kimlik bilgilerini, cihaz ayrıntılarını, ağ yapılandırmalarını ve günlükleri ifşa eden büyük bir veri sızıntısına maruz kaldı. Bu bilgilerle, bilgisayar korsanları doğrudan etkilenmiş ağlara bağlanabilir ve onları ele geçirebilir. Ancak, satıcı dolandırıcılık faaliyeti riskinin düşük olduğunu tahmin ediyor.

Cybernews araştırma ekibi, Keenetic kullanıcılarının ifşasını doğrulayan isimsiz bir ihbar, örnekler ve diğer bilgileri ele geçirdi.

Keenetic, olayı kabul ederek, 15 Mart 2023 sabahı bağımsız bir BT güvenlik araştırmacısının kendilerine Keenetic Mobil Uygulama veritabanına yetkisiz erişim olasılığı konusunda bilgi verdiğini açıkladı.

Keenetic bir açıklamada, “Riskin niteliğini ve güvenilirliğini doğruladıktan sonra, sorunu 15 Mart 2023 öğleden sonra derhal çözdük. BT güvenlik araştırmacısı bize herhangi biriyle hiçbir veri paylaşmadığını ve verileri imha etmediğini temin etti. O zamandan beri, Şubat 2025 sonuna kadar veritabanının tehlikeye atıldığına veya herhangi bir kullanıcının etkilendiğine dair hiçbir belirti görmedik” dedi.

Peki, ismi açıklanmayan kaynak ne diyor?

Cybernews araştırmacılarına anonim bir e-posta yoluyla ifşa edilmiş veri örnekleri sağlandı. Araştırmacılar, sızıntının WiFi şifrelerinden ve yönlendirici yapılandırmalarından ayrıntılı hizmet günlüklerine kadar her şeyi içerdiğini doğruladı. Açığa çıkmış hassas anahtarlara sahip kötü niyetli aktörler ev ve iş ağlarına sızabilir.

“Büyük veri ifşası, yönetici kimlik bilgilerini, kapsamlı kullanıcı verilerini, WiFi ayrıntılarını, cihaza özgü ayarları ve ağ ayrıntılarını içeriyor. Olay, etkilenen kişiler için ciddi gizlilik ve güvenlik riskleri oluşturuyor,” diye uyarıyor Cybernews araştırmacıları.

“Bu bilgilere erişebilen saldırganlar, etkilenen ağlara sızabilir, trafiği izleyebilir veya engelleyebilir ve bağlı diğer cihazları tehlikeye atabilir.”

Kimliği açıklanmayan kaynağın iddiasına göre ifşa olan kayıtların sayıları şöyle:

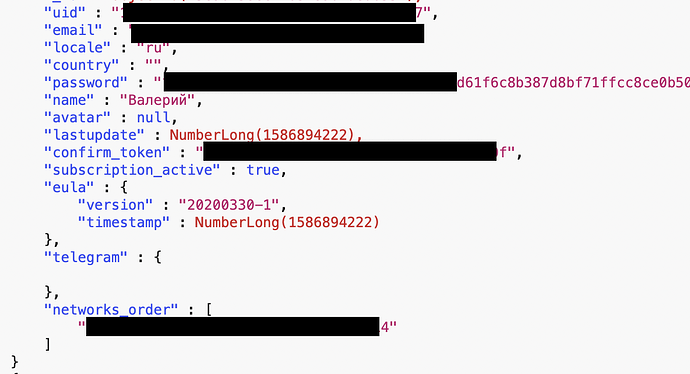

- Kapsamlı kullanıcı verileri içeren 1.034.920 adet ifşa edilmiş kayıt: e-postalar, isimler, konumlar, Keycloak kimlik yönetim sistemi ve Ağ Sipariş Kimlikleri ve Telegram Kod Kimlikleri.

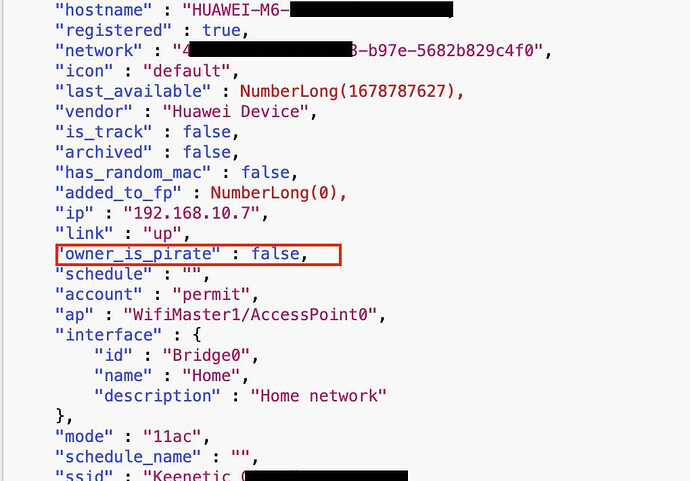

- Sızdırılan 929.501 kayıtta ayrıntılı cihaz bilgileri yer alıyor: Düz metin halinde WiFi SSID’leri ve parolaları, cihaz modelleri, seri numaraları, arayüzler, MAC adresleri, harici erişim için alan adları, şifreleme anahtarları ve çok daha fazlası.

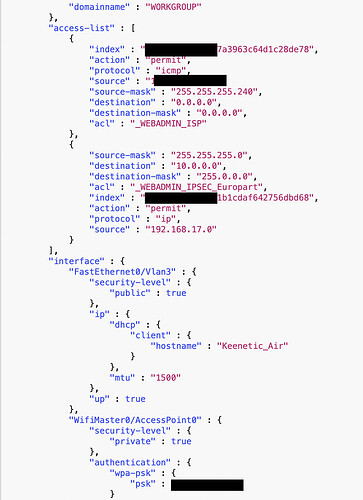

- 558.371 cihaz Yapılandırma kayıtları: kullanıcı erişim ayrıntıları, savunmasız MD-5 karma parolaları, atanmış IP adresleri ve genişletilmiş yönlendirici ayarları.

- 53.869.785’den fazla kayıt içeren kapsamlı hizmet günlükleri: ana bilgisayar adları, MAC adresleri, IP’ler, erişim ayrıntıları ve hatta “owner_is_pirate” bayrakları.

Cybernews, Keenetic’i potansiyel veri ifşası hakkında derhal bilgilendirdi. Şirket, Keenetic mobil uygulama kullanıcıları için aşağıdaki parolaları ve önceden paylaşılan anahtarları değiştirmeleri yönünde çağrıda bulunan bir uyarıyı hızla yayınladı:

- Keenetic cihaz kullanıcı hesabı şifreleri

- WiFi şifreleri

- PPTP/L2TP, L2TP/IPSec, IPSec Site-to-Site, SSTP için VPN istemci parolaları/önceden paylaşımlı anahtarlar

Keenetic, yayımlamadan önce sayıları teyit veya yalanlama etmedi ve bunların doğru olup olmadığını kontrol etmenin başka bir yolu yok.

Ancak şirket, sızıntının “16 Mart 2023’ten önce kaydolan” Keenetic Mobil Uygulama kullanıcılarını etkilediğini söyledi.

Şirket sızıntı hakkında ne dedi?

Keenetic, dolandırıcılık faaliyeti riskinin düşük olduğunu tahmin ediyor.

Keenetic, “Sınırlı sayıda veritabanı alanına erişilebildi: Keycloak kimlikleri, e-postalar (oturum açma bilgileri) ve Keenetic hesaplarının adları, yerel ayarlar; MD5 ve NT parola karmaları dahil olmak üzere cihaz kullanıcı hesabı yapılandırmaları; WiFi SSID’leri ve önceden paylaşılan anahtarlar dahil olmak üzere ağ arabirimi yapılandırmaları; özel KeenDNS adları; WiFi kanal ayarları, dolaşım kimlikleri ve anahtarları; IP politikası ve trafik şekillendirme ayarları; uzak eş adresleri, VPN istemcilerinin oturum açma bilgileri ve parolaları, atanmış IP adresleri, kayıtlı ana bilgisayarların adları ve MAC adresleri; IPsec siteler arası yapılandırmaları; IPsec Sanal IP sunucu yapılandırmaları; DHCP havuz ayarları; NTP ayarları; IP ve MAC erişim listeleri” şeklinde teyit etti.

Keenetic ayrıca ödeme kartı ayrıntılarını veya ilgili kimlik bilgilerini, işlem verilerini, banka ayrıntılarını veya banka şifrelerini toplamadığını, saklamadığını veya analiz etmediğini söyledi. Bu nedenle, bu tür veriler etkilenmez.

“Bildiğimiz kadarıyla, başka hiçbir veriye erişilemedi. Özellikle, RMM verileri, Keenetic hesap verileri, Wireguard VPN tünellerinin özel anahtarları ve yapılandırmaları ve OpenVPN verilerine erişilemedi.”

Sızıntı hakkında başka neler biliyoruz: Rus geliştiricilerle bağlantılar

Büyük güvenlik olayı muhtemelen Mart 2023’te, yönlendirici yapılandırması ve diğer dosyalara ait bulut yedeklerini açığa çıkaran yanlış yapılandırılmış bir sunucunun keşfedilmesiyle yaşandı.

Cybernews’in yaptığı detaylı araştırma, ifşa edilen sunucunun büyük ihtimalle Keenetic ile iş birliği yapan Rusya merkezli bir yazılım geliştiricisi olan NDM Systems tarafından yönetildiğini ortaya koydu.

Rusya merkezli NDM Systems, yönlendirici aygıt yazılımı ve ilişkili platformlar için geliştirme ve bakım hizmetleri sağlayarak Keenetic için önemli bir yazılım ortağıydı. Özellik açısından zengin Keenetic yönlendiriciler, entegrasyon, yedekleme, uzaktan güncellemeler ve diğer gelişmiş ağ özellikleri için bulut yönetim çözümlerini kullanır.

Verilere kimin erişebildiği, kimin sızdırdığı veya hala herhangi bir yerde erişilebilir olup olmadığı belirsizdir. Kaynak anonimdi ve bugüne kadar başka bir kamu ifşası olmadı.

Açığa çıkan kullanıcıların çoğu Rusya’dan gibi görünüyor: Anonim ihbara göre yerel veriler en az 943.927 Rusça, 39.472 İngilizce ve 48.384 Türkçe dil destekli kullanıcı olduklarını gösteriyor.

Kaynaklar :

https://cybernews.com/security/keenetic-router-data-leak-puts-users-at-risk/

https://keenetic.com/global/security#march-2025-statement-on-mobile-app-database-unauthorized-access